Mai témánk ugyancsak sokakat érint, nagyon gyakran merül fel ügyfeleknél, hogy miért lenne érdemes a hagyományos küld/továbbít/válaszol típusú levelezőrendszerek helyett profi, vállalati szintű levelezést használni. Igyekszünk most a leggyakoribb kérdésekre választ adni és egyben segíteni a cégvezetőket a döntések meghozatalában, amikor felmerül bennük, hogy a néhány alapfunkción felül szeretnének végre 21. századi informatikai megoldást használni.

Először is kezdjük bevezetésként a különböző protokollok magyarázatával. Ha levelezésünket szolgáltatótól béreljük, mondjuk az internet előfizetéshez kapjuk vagy webtárhely szolgáltatás mellé, akkor azok jellemzően POP3 vagy IMAP protokollal érhetőek el. Ezen felül legtöbbször van lehetőségünk webes felületen is levelezni, ezt hívják webmail-nek. A POP3 protokoll úgy működik, hogy a levélszerverről letölti a leveleket a gépünkre és hacsak nem állítjuk be a levelezőprogramnak, hogy tartson a szerveren másolatot a levelekből (x napig, vagy amíg nem ürítjük ki őket a kukából), a letöltést követően törölni fogja őket a szerverről. Ez akkor jó, hogyha nagyon kis méretű a levélfiókunk a szerveren, mert a leveleket így nem ott tároljuk. Ebből a működésből eredően viszont egy halom problémát is kapunk a nyakunkba, úgy is mondhatjuk, hogy a POP3 előnyeinek a felsorolása itt véget is ért. Egyrészt esélyünk sincs a kimenő leveleinket egyszerre több helyen, több eszközön szinkronizálni, mert azok csak helyileg a gépen lesznek meg, másrészt a tárolás helyéből adódóan a leveleink adatvesztésnek vannak kitéve. Nagyon kevesen vannak, akik rendszeresen mentik az ilyen típusú levelezésüket, aki igen, az sem napi szinten, tehát egy vírustámadásból vagy hardver hibából eredő adatvesztést kockáztatnak minden pillanatban. Ezen problémák kiküszöbölésére találták ki az IMAP protokollt, ami szintén hoz létre másolatot a gépünkre a mappákból, de azok tartalmát meghagyja közben a szerveren is. Ebből kifolyólag kellő méretű levélfiókot igényel a szerveren, cserébe viszont másolatban legalább két helyen megvannak a leveleink és ha jól állítjuk be a levelező programot, akkor a kimenő levelek is feltöltődnek a szerverre, így például amikor szükségünk van bárhol a levélszerveren tárolt levelekre, akkor a webes felületen a levelezőprogramból elküldött leveleinket is látni fogjuk. Ugyanígy megoldható az is, hogy mondjuk az asztali gépen küldött leveleinket a következő pillanatban a telefonunkon beállított levelező kimenő mappájában is lássuk és fordítva. Ezzel ugyan sok problémánk megoldódott és kibővültek a lehetőségek, de önmagában az IMAP-pal csak a rövid bevezetőben említett funkciókat kaptuk meg.

Itt jön képbe az Exchange, ami a Microsoft levelezőrendszere és amivel jelentősen kibővülnek a lehetőségeink. Mielőtt belevágok az előnyeibe itt fontos megjegyezni, hogy nem csak ez a rendszer létezik természetesen a hagyományos IMAP alapú, jellemzően linuxos levelezőrendszerek után, hanem még nagyon sok másik, többek közt ott van a Google-féle GSuite vagy a szintén sokak által ismert Zimbra. A GSuite is nagyon népszerű, ennek a cikknek a témája mégis az Exchange lesz, mert egyrészt a legelterjedtebb és a legismertebb vállalati levelező megoldás, másrészt az Office csomagnak és a rengeteg egymásra épülő, csoportmunkát támogató szoftvernek köszönhetően ma a legkomplexebb megoldást nyújtja a vállalatok számára.

Először is kezdjük az összehasonlítást az IMAP és az Exchange rendszer között. Az IMAP lényegében egy szinkronizálási protokoll, az Exchange egy levelező rendszer, aminek szintén van egy ilyen protokollja, korábban ActiveSync-nek hívták, ma már egy továbbfejlesztett változata működik, a MAPI. Míg az IMAP esetében csak leveleket, mappákat szinkronizálunk a levélszerverrel, illetve címlistákat is lehetőségünk van, önmagában más funkciót nem lát el. További gyakori probléma az IMAP esetében, hogy nincs szabványosítás, tehát például egy adott linuxos levelezőrendszer Sent mappát nyit az elküldött elemeknek, egy másik sent itemsnek hívja, ahogy magyarul lehet elküldött, elküldött elemek, elküldött levelek is. Amikor például egy Thunderbird levelezőprogramot beállítunk alapbeállításokkal IMAP-pal, akkor a levélszerveren a sent mappába fogja rakni a kimenő leveleinket, amit mondjuk az Android-os telefonon nem fogunk a kimenő mappában látni, mert az pedig a sent items-be fog dolgozni és el fog térni a két kimenő mappa, így valamelyiket rá kell manuálisan venni, hogy oda dolgozzon, ahova a másik. Exchange esetében ilyen problémákba nem fogunk futni, mert ezek a dolgok szabványosítva vannak, amikor a levelezőprogram az Exchange által használt ActiveSync/MAPI protokollal szinkronizál az ugyanazt a kimenő, ugyanazt a levélszemét és ugyanazt a piszkozat mappát fogja használni. Az igazi előnye ennek a rendszernek mégsem ez, hanem az a rengeteg funkció, amit kínál. Lehetőség van például kategorizálni, színkódolni, megjelölni és feladatlistába tenni dolgokat, naptárbejegyzéseket létrehozni, amit aztán a mobileszközökre a megfelelő alkalmazásokba is képes szinkronizálni a rendszer. Össze lehet hívni értekezleteket, vagy meghívót küldeni, amit a másiknak igen/nem válasszal el kell fogadni, ha elfogadta beírja automatikusan a naptárba. A naptáraknál nagyon részletesen személyre lehet szabni, jogosultságokat lehet adni ki mit láthat, lehet létrehozni közös naptárakat és rengeteg ehhez kapcsolódó plusz funkció érhető el. Lehet csatolni megosztott postafiókokat, olyan levélcímekkel, amiket több felhasználó olvashat egyszerre, és ami nem szimplán másolatot küld minden levélről. Tehát ha a másik olvasta, ha válaszolt rá, minden látszik és a megosztott fiók nevében is van lehetőség levelet írni. Hatalmas előnye ezeknek a rendszereknek az adatbiztonság is, a szerveren beállított adatmegőrzési idő lejártáig a törölt elemekből is kiürített leveleket is van lehetőség visszaállítani, anélkül, hogy a rendszergazdának a mentéshez kéne nyúlnia. A mai Exchange rendszerek webes felülete pedig önmagában is kiválóan alkalmas munkára, asztali alkalmazás nélkül is szinte minden hasznos funkciót elérhetünk egyenesen a webről. Ma már online Office használatára is lehetőség van, ami azt jelenti, hogy a levélben kapott Office dokumentumokat akár írásra is meg tudjuk nyitni online, természetesen a legismertebb formátumokat, képeket, PDF-et, szövegeket ugyancsak meg tudjuk tekinteni a fájl letöltése nélkül is. Általánosságban elmondható, hogy rengeteg hasznos, a csoportmunkát és az informatikai rendszer hatékonyságát nagyban növelő funkciók egész sorával van tele, a billentyűzetem is elkopna, ha mindet részletesen fel kéne sorolnom. Sokan mindaddig nem tudják mennyi hasznos funkciót nem használnak ki nap, mint nap, amíg ki nem próbálják. Több helyen vezettünk úgy be ilyen levelezőrendszert, hogy a felhasználók egy része, volt ahol a többsége ellenségesen fogadta, illetve voltak olyan hangok, hogy nekem bőven elég az a néhány alapfunkció. Aztán gyakran ezek az emberek voltak, akik már az átállás ideje alatt elkezdték piros zászlóval jelölni a leveleket és a teendő listába tenni, színkódolni vagy éppen a nagyon hasznos kis „rajzszög” funkcióval rögzíteni a levelet a bejövő mappa tetejére. Aztán másnap már ők tették fel elsők közt az újdonságokra vonatkozó legtöbb kérdést és nagyon rövid idő alatt ismerték ki maguktól a rendszer újdonságait és ma már ők lennének a leghangosabbak, ha vissza akarnánk őket vezetni a régi fapados időkbe.

Hozzá kell azt is tenni, hogy egy Exchange rendszer ma nem olcsó. A terméklicencek önmagában is borsosak és nehezen megfizethetőek egy kisebb cégnek, nem beszélve arról, hogy igen komoly hardver kell alá és szükség van a telepítéséhez, üzemeltetéséhez és a meglévő levelező rendszerről történő átálláshoz is nem kevés szakértelemre. Természetesen ahány ügyfél annyi féle megtérülés és annyi féle költség számítás létezik, de egy alkalommal évekkel ezelőtt utána számoltunk és megdöbbentő eredményre jutottunk. Egy nagyobb rendszer esetében (kb. 250 e-mail fiók, 300-400GB összkapacitással) kértek ajánlatot a régi elavult rendszerük cseréjére. Az akkori legfrissebb Exchange-re megadtuk az árakat, amiben benne volt a terméklicenc díja mellett a szükséges hardver és a meglévő rendszerükről történő átállás munkadíja is. Mivel egy széles körben elterjedt rendszerről volt szó így számos fizetős szoftver elérhető volt az interneten, azok közül is egynek a demo verzióját ki is próbáltuk, kb. 100 ezer forintból megoldotta volna a meglévő levelezés migrálását fiókról fiókra egy új Exchange rendszerbe. A másik oldalon egy olyan ajánlat szerepelt az ügyfél előtt, ami linuxos levelezőre épített, licenc költségek nélkül és már induláskor is igen magas átállási munkadíj költségekkel. Összességében az ajánlat kedvezőbbnek tűnt viszont a szoftverlicencek ingyenessége miatt és a döntéshozók előtt is az a szempont lebegett, hogy a legtöbben úgyis csak az alapfeladatokat használják, néhány ember kedvéért nem vesznek drága rendszert. Végül az elhúzódó átállás miatt 20-25%-al magasabb lett a linuxos levelező ára, aminek később a fenntartása is jóval több munkával járt, mire 4-5 évre rá ismét megkeresett minket az ügyfél és megrendelte az Exchange-re átállást, amivel végeredményben jobban járt és évek óta nagy megelégedéssel használja. A legelső alkalommal viszont készült egy nagyon tanulságos számítás, ami úgy nézett ki, hogy dolgozónként napi 5 percet számoltunk, annyit veszít el a munkaidejéből a fapados rendszer használhatatlansága miatt vagy éppen egyes funkciók hiánya miatt. Elég volt csak napi 5 perccel számolnunk és az akkori minimálbérrel mégis az jött ki, hogy kb. 1 év alatt térül meg a szoftverlicenc ára. Mivel egy ilyen rendszer kb. 5-6 évig használható mire át kell térni a legújabb verzióra, így bőven van ideje megtérülni. Viszont ma már befektetni sem kell vagyonokat, mert itt a lehetőség még tovább fejlődni Office 365-tel.

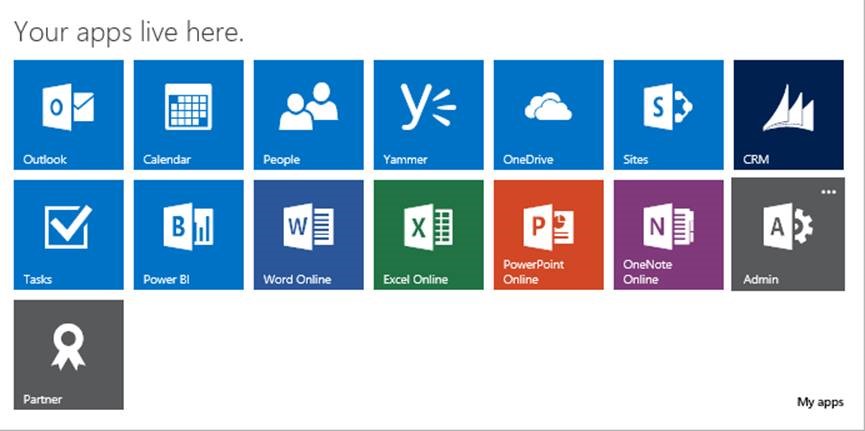

Azt hiszem felhőről ma már mindenki hallott, nem kell a fogalmat magyarázzam. Az Office 365 a Microsoft felhőszolgáltatása, egy havidíjas alapon bérelhető Exchange, pontosabban jóval több annál. Ugyanis ahogy a nevéből is kitűnik egy nagy Office csomagot kapunk a pénzünkért, ami magában foglal egy Exchange levélfiókot is 50GB tárhellyel. Van belőle sok fajta licenc, olyan is ami lehetővé tesz nekünk az asztali gépre letelepített Office használatot és olyan is, ami csak online enged nekünk minden Microsoft technikát használni. Az 50GB-os Exchange levélfiókon és a webes Outlook felületen kívül még találkozhatunk a népszerű Office programok online (böngészőből futó) változataival, de a Word/Excel/Powerpoint mellett ma már több tucatnyi egyéb hasznos csoportmunka és vállalati kommunikációs szoftver is elérhető, ezek közül is kettőt emelnék ki, a Skype for Business-t (vagy újabb nevén Teams-et), illetve a szintén komoly erőforrásokat és licenc költségeket jelentő csoportmunka szoftvert, a Sharepoint-ot, aminek online változata szintén rendelkezésre áll. Ezen felül még ami nagyon fontos, hogy az adatok online tárolásához kapunk még 1TB OneDrive tárhelyet is. Egy ilyen komplett csomagnak a listaára pedig jelen pillanatban 4,2 EURO havonta, ami gyakorlatilag aprópénz ahhoz képest, amennyi funkciót és ami lehetőséget ad a dolgozóknak nap, mint nap. Úgy is felfoghatjuk, hogy egy átlagos magyar fizetéssel rendelkező dolgozónk kb. 1 órányi bérébe kerül havonta, amennyi segítséget ad az viszont nem havi egy órával fogja növelni az Ő hatékonyságát. Szinte napi rendszerességgel kapjuk meg azt is kérdésként, hogy megéri-e olyan Office 365 licencet venni, ami helyi Office telepítését és használatát adja, havidíjas alapon. Önmagában hogyha valaki csak az Office használata miatt veszi, akkor azt szoktuk mondani, hogy ne tegye. Kb. 60 ezer nettó körül lehet kapni a legkisebb, vállalati környezetben is használható csomagot, míg egy ilyen Office 365 csomag havidíja 15 EURO körül van, ami azt jelenti, hogy kb. 1 év alatt kifizetjük annak az Office licencnek az árát, ami egyébként 5-6 évig kiszolgál minket. Egyetlen kivétel van csak, amikor ilyen Office vásárlása jó alternatíva, amikor projekt munkára alkalmaz a cég valakit és néhány hónapra szükség van egy Office csomagra. Ezen kívül csak akkor érdemes valakinek ebben gondolkodnia, hogyha a mellette lévő szolgáltatásokat is tervezi használni, mint például a OneDrive tárhelyet, Sharepoint-ot, egyebeket.

Az átállás és az egyéb költségek kapcsán is elmondható, hogy egy hagyományos IMAP-os levelezőből történő átállás az Office 365 esetében a legegyszerűbb és a legrugalmasabb is. A webes admin felületen van lehetőség a korábbi szolgáltató IMAP szerveréről egyenesen átszinkronizálni a leveleket, a szerver elérési adatok megadását követően. Ahol ez bármi miatt nem lehetséges ott szükség van némi szakértelemre, és a korábban használt Outlook-ra vagy egyéb IMAP-os levelezőprogramra. A régi és az új levélfiókot egymás mellé beállítva apránként át lehet pakolni a levelezést, ami inkább időigényes és sok odafigyelést igénylő feladat, de egyáltalán nem bonyolult. Így hát bátran merem javasolni bárkinek, hogy nyugodtan vágjon bele akár saját Exchange rendszer építésébe, akár a levelezés Office 365-be migrálásába, mert nem csak hosszú távon, már igen hamar meg fog térülni. A hatékonyságot leginkább növelő megoldás, legyen szó Exchange-ről vagy a még több alkalmazást magába foglaló Office 365-ről.

Végezetül említenék még egy levelezéssel kapcsolatos rémálmot, amit az Office 365 megold nekünk. Az pedig a spamszűrés. Jellemzően a kisebb szolgáltatók vagy akiktől csatolt szolgáltatásként kapjuk a levélfiókunkat azok nem fognak nekünk profi szűrő megoldásokat adni. Magyarul elönt minket a spam, ami sokaknak ismerős lehet. Ez saját levelezőszervernél is komoly fejtörést jelent, akár egy saját Exchange esetében is, mert azt a tudást, ami alapján hatékonyan fel lehet a jelenség ellen lépni bizony licencelni kell, valakinek fizetni kell érte, hogy segítsen kiszűrni nekünk a kéretlen leveleket. Nyilván egy nagy szolgáltató esetében ez könnyebben megy, mert nagyobb mintából tud dolgozni, amikor 1 perc alatt a sokadik ügyfele kapná ugyanazt a spam levelet, akkor el tudja kezdeni blokkolni, egy ilyen esetben nekünk viszont az összes címünk spam-et kap egy saját rendszeren. Az eddigi tapasztalat alapján nyugodtan ki merem jelenteni, hogy a levélszemét szűrését a nagyok közül is az Office 365 oldja meg a legprofibban, ha nekem kéne döntenem, hogy céges levelezésként mit vezessek be már önmagában ezért kifizetném, amit elkérnek érte. Itt pedig visszautalnék a korábbi gondolatmenetre is, hogyha egy másik szolgáltatást használok, amiben elöntenek a spam-ek és naponta csak pár percet foglalkozok ezek törölgetésével, akkor az hosszabb távon mennyi erőforrásomat fogja lekötni? Lehet így nézve már nem is kérnek olyan sokat érte?

Azok számára pedig, akik karbantartási szerződésben gondolkoznak van egy külön jó hírem. Az Office 365 már elérhető nálunk olyan formában is, amikor az átalánydíjas karbantartás keretében a havidíjba beépítve mi biztosítjuk a licenceket. Így nem kell külön bonyolítani a licencek könyvelését, a fizetését, a különböző változásokat lekövetni. Egyszerűen csak használni kell a jelenleg elérhető legjobb és leghatékonyabb vállalati megoldást.